Quer você os tenha autorizado ou não, os assistentes de reunião com IA já estão em sua organização.

Do Zoom e do Google Meet a ferramentas de terceiros, como Fireflies, Fathom, Otter e tl;dv, os funcionários estão gravando, transcrevendo e resumindo reuniões mais do que nunca. Na maioria das vezes, a segurança dos dados, a conformidade ou os riscos de longo prazo nem passam pela cabeça deles.

Na superfície, parece uma vitória da produtividade. Mas, por trás dessa conveniência, há uma complexa rede de TI invisível, zonas cinzentas legais e dados de alto valor que se movem fora do seu controle.

Este guia descreve o que todo chefe de TI deve considerar antes que a gravação de reuniões se torne um negócio normal: desde fluxos de trabalho de consentimento e padrões de criptografia até sinais de alerta, minas legais e as ferramentas nas quais vale a pena confiar.

Vamos nos aprofundar no assunto.

Índice

Segurança e conformidade em primeiro lugar

Quando sua equipe grava uma reunião, ela está gerando um novo conjunto de dados que pode incluir informações de clientes, IP, estratégia interna ou até mesmo conversas legalmente confidenciais. E, como qualquer dado, ele precisa ser protegido desde o momento em que é criado.

Aqui estão várias coisas que precisam ser mantidas em mente o tempo todo.

Onde os dados são armazenados?

A maioria das ferramentas de reunião de IA é baseada na nuvem, mas isso não significa que todas sejam iguais.

Pergunte:

- Os dados são armazenados em sua região?

- Você pode escolher entre servidores locais, da UE ou dos EUA?

- Eles estão em conformidade com as leis locais de soberania de dados?

- Eles oferecem armazenamento privado? (Ou seja, seus dados são armazenados com os dados de outras organizações ou você pode ter seu próprio armazenamento em nuvem separado)?

Se uma ferramenta armazenar os dados da sua reunião em um país fora da sua zona regulatória, você poderá violar, sem saber, as obrigações do GDPR, HIPAA ou APPI. Esse ainda é o caso, mesmo que a conversa nunca tenha saído de sua chamada Zoom , portanto, certifique-se de verificar novamente.

Saber onde seus dados estão armazenados é fundamental para mantê-los seguros. Afinal, não é possível manter seus dados seguros se você não souber onde eles estão.

Criptografia em trânsito e em repouso

Este não é negociável. A criptografia de ponta a ponta garante que gravações, transcrições e resumos não sejam interceptados ou vazados, especialmente quando compartilhados em integrações como o Slack ou ferramentas de CRM.

Certifique-se de que seu fornecedor criptografe tanto em trânsito quanto em repouso e, de preferência, ofereça suporte à arquitetura de conhecimento zero. Isso manterá suas conversas a salvo de olhares curiosos,

Conformidade regulatória

No mínimo, as ferramentas devem ser capazes de demonstrar conformidade com:

GDPR (para empresas e clientes baseados na UE)

HIPAA (sistema de saúde dos EUA)

SOC 2 (padrões de segurança da informação)

APPI (para empresas e clientes baseados no Japão)

Se eles não puderem fornecer documentação ou uma declaração de conformidade? Esse é seu primeiro sinal de alerta.

Em 2023, 82% das violações de dados na nuvem envolveram ativos de nuvem mal configurados ou mal protegidos. As gravações de reuniões não são exceção. Elas são o tipo de dados mais provável de ser violado, portanto, é melhor que qualquer chefe de TI garanta que sua equipe esteja usando uma ferramenta segura e em conformidade.

O consentimento não é opcional

A legalidade da gravação varia de acordo com o país e o estado. Somente nos EUA, 11 estados exigem o consentimento de duas partes, o que significa que todos na chamada devem concordar em ser gravados. Esse consentimento precisa ser:

- Visível (notificações de gravação)

- Auditável (prova com registro de data e hora)

- Automatizado (para que os funcionários não tenham que gerenciá-lo manualmente)

Sinal de alerta: Qualquer ferramenta que comece a gravar sem avisar os participantes ou armazenar registros de consentimento coloca sua equipe jurídica em risco, especialmente se as gravações forem compartilhadas externamente ou usadas como prova.

Além da lei, é de bom tom pedir a permissão de alguém antes de gravá-la. Da mesma forma que você (espero) não começaria a seguir alguém e a gravar suas conversas pessoalmente, você também não deve gravar secretamente uma pessoa on-line.

Se você ainda precisa ser convencido, leia nosso outro artigo sobre por que gravar sem consentimento é uma má ideia.

Shadow IT e ferramentas não aprovadas

Quer ouvir uma verdade incômoda? Vou dizer mesmo assim: mesmo que sua equipe de TI não tenha aprovado um assistente de reunião, seus funcionários provavelmente já convidaram um para a sala.

De representantes de vendas registrando notas no Fathom a gerentes de projeto que usam Jaime para resumos, os assistentes de reunião com IA são fáceis de configurar, geralmente gratuitos e amplamente recomendados nos grupos do LinkedIn, Reddit e Slack de vendas.

E isso os torna uma ameaça clássica de TI invisível.

A escala do problema

- 65% dos aplicativos SaaS nas empresas não são autorizados. Muitas vezes, os usuários se inscrevem com e-mails pessoais, de modo que ficam fora da visibilidade da TI.

- Essas ferramentas maliciosas são responsáveis por 30 a 40% dos gastos com TI em grandes organizações, drenando orçamentos e aumentando os riscos.

- Quase 50% de todos os ataques cibernéticos têm origem na TI invisível.

Fonte: Zluri.

Esse tipo de TI invisível inclui aplicativos de IA para anotações que:

- Armazenar gravações confidenciais em servidores não gerenciados.

- Falta de controles de acesso de nível empresarial.

- Integração automática com ferramentas como Gmail, Slack ou Notion sem supervisão

Existem muitas ferramentas que não pedem explicitamente permissão aos participantes, nem deixam claro que estão gravando. Ferramentas como Granola, Jaime, Tactiqe Notta podem gravar sem que ninguém saiba, aumentando o risco potencial e dificultando a prevenção.

Por que isso está acontecendo

A maioria das ferramentas de reunião de IA prioriza a facilidade de uso. Isso é ótimo para a produtividade, mas significa que elas geralmente ignoram a integração formal, as revisões legais ou as aprovações de TI.

Os funcionários só querem ajuda para fazer anotações. O que eles não percebem é que podem estar violando as políticas de dados da empresa, compartilhando informações confidenciais com terceiros ou fazendo upload de gravações para servidores fora da sua zona de conformidade.

Todas essas notícias são ruins, mas podem ser melhoradas com a boa e velha educação.

O que a TI pode fazer

A visibilidade e a governança são fundamentais. Ninguém quer impor proibições a ferramentas específicas. Isso pode, na verdade, aumentar o número de pessoas que usam anotadores ocultos. Em vez disso, comece por:

- Criar uma lista curta e aprovada de ferramentas aprovadas.

- Monitoramento do uso por meio de soluções SSO ou CASB.

- Educar as equipes sobre o que está em jogo e como isso as afeta.

Em um relatório da Dashlane de 2024, 39% dos funcionários admitiram usar aplicativos não gerenciadose 37% dos aplicativos corporativos não tinham proteção de logon único. Isso representa um grande ponto fraco de segurança.

A TI invisível não vai desaparecer. Mas, com os controles certos, você pode transformá-la de um risco em uma vantagem competitiva.

Lista de verificação de avaliação de ferramentas

Não há dúvida de que as ferramentas de IA para reuniões vieram para ficar. Elas já revolucionaram a forma como tomamos notas de reuniões e estão em processo de revolucionar a forma como realmente usamos essas notas (pense em sincronizações automáticas de CRM, agentes de IA, acompanhamentos e tarefas atribuídas). A verdadeira questão é: quais anotadores de IA pertencem à sua pilha e quais não pertencem?

Em uma pesquisa da Zerify de 2023, 97% dos profissionais de TI expressaram preocupação com a privacidade dos dados de videoconferênciaenquanto 84% temiam que uma violação resultasse na perda de IPs confidenciais. É por isso que todo líder de TI deve realizar uma avaliação da ferramenta para garantir que ela esteja em conformidade, seja útil e segura.

Veja o que todo chefe de TI deve procurar ao avaliar um assistente de reunião, seja ele tl;dv, Fireflies, Otter.ai, Fathom ou qualquer outra plataforma futura que sua equipe se sinta tentada a experimentar.

1. Profundidade de integração (não apenas amplitude)

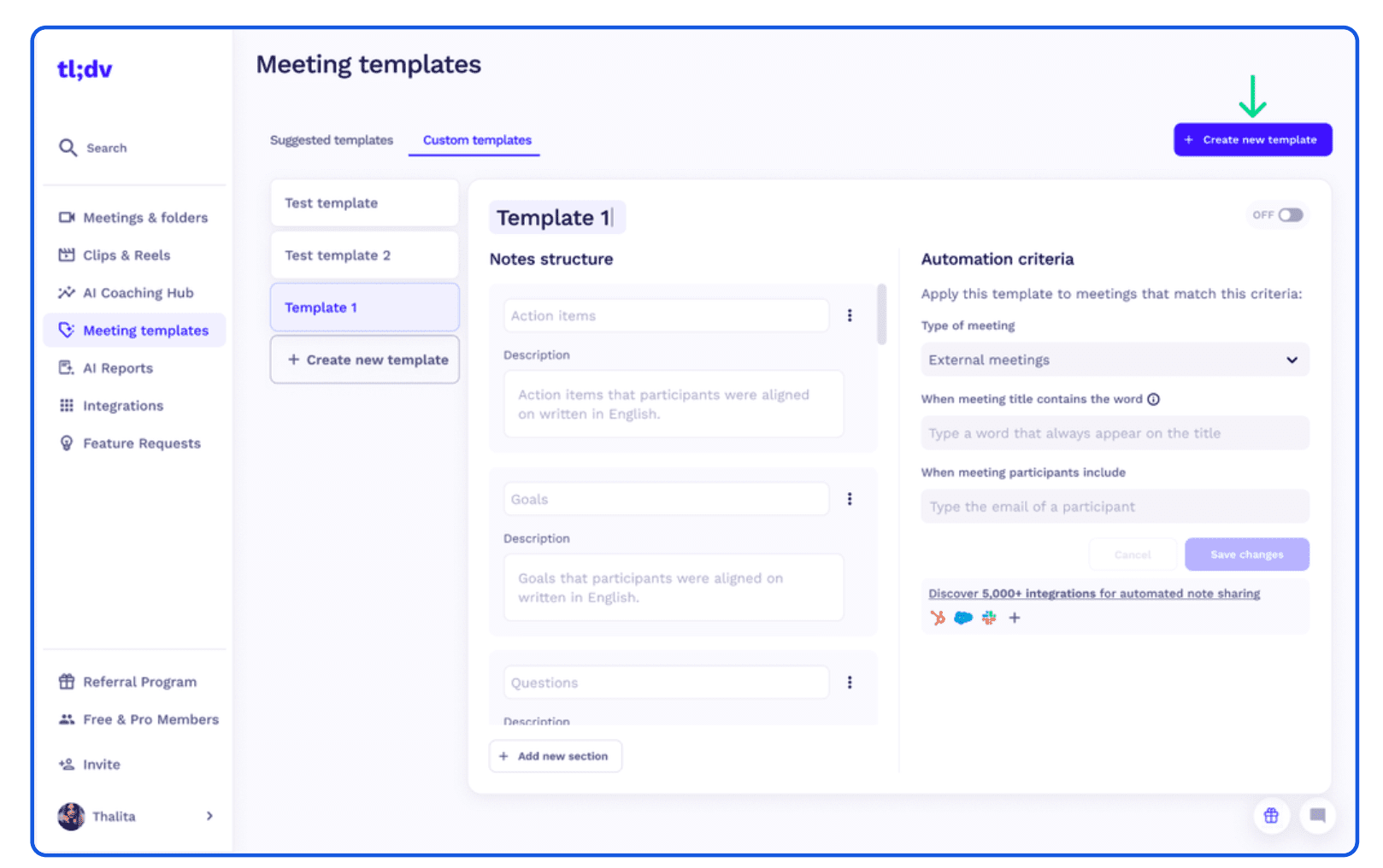

Muitas ferramentas comemoram o número de integrações que possuem. Isso é obviamente positivo. Quanto mais ferramentas forem integradas, maior a probabilidade de suas ferramentas serem incluídas e a configuração de fluxos de trabalho se tornar dez vezes mais fácil. tl;dv, por exemplo, integra-se a mais de 5.000 ferramentas, incluindo centenas de CRMs, ferramentas de gerenciamento de projetos e plataformas de colaboração de trabalho.

No entanto, qual é o nível de profundidade dessas integrações? Uma integração super profunda entre a tl tl;dv e a HubSpot vai muito mais longe do que vinte integrações superficiais entre tl;dv e 20 CRMs diferentes. Para a tl;dv, é um bom trabalho ter ambas.

Mas, em geral, os líderes de TI devem se perguntar:

- A ferramenta se integra aos seus sistemas principais, como CRM, gerenciamento de projetos e armazenamento em nuvem?

- Você pode controlar como essas integrações se comportam?

- Ele é somente de leitura, com capacidade de gravação ou bidirecional?

Uma boa dica é evitar ferramentas que sincronizam dados sem oferecer visibilidade ou controle de versão. tl;dv, por exemplo, permite criar modelos de notas de reunião para que as notas de reunião sejam organizadas exatamente como você deseja. Esses modelos podem ser sincronizados automaticamente com os sistemas de CRM para preencher os campos exatos de que você precisa. Não se trata apenas de um trabalho de copiar/colar, mas de uma maneira eficiente de preencher exatamente o que você precisa, sem nenhum incômodo manual.

2. Controles e permissões de administrador

Outro aspecto que os chefes de TI devem observar são os controles e as permissões do administrador. Pergunte:

- É possível gerenciar usuários por meio de SSO, SCIM ou acesso baseado em função?

- Há um painel de administração com análises, insights de uso e visibilidade de toda a ferramenta?

- É possível desativar ou restringir o acesso a gravações e transcrições em nível de equipe ou domínio?

Se não houver um painel de administração, você não terá controle. Esse é um risco imediato.

Com o tl;dv, os administradores têm controle total. Eles não só podem gravar e compartilhar automaticamente todas as conversas de sua equipe (mesmo quando o próprio administrador não está presente ou não foi convidado), como também podem impedir a exclusão. Isso significa que um gerente de vendas pode impedir que seus representantes excluam chamadas acidentalmente (ou intencionalmente). Isso evita que sua equipe perca dados acidentalmente e, ao mesmo tempo, impede agentes mal-intencionados.

3. Políticas personalizadas de retenção de dados

Mais perguntas que os líderes de TI devem fazer com relação às políticas personalizadas de retenção de dados:

- Você pode definir cronogramas de retenção padrão (por exemplo, exclusão automática após 30/60/90 dias)?

- É possível aplicar políticas diferentes a equipes diferentes (por exemplo, Vendas vs. Jurídico)?

As organizações com necessidades rigorosas de conformidade (especialmente nos setores financeiro, jurídico e de saúde) precisam de controle total sobre o ciclo de vida dos dados, e não apenas de um botão geral "excluir tudo".

A maioria das soluções de escala empresarial oferece políticas de retenção de dados mais flexíveis, mas vale a pena dar uma olhada nisso. Você não vai querer se inscrever sem uma.

4. Logs de auditoria e rastreamento de atividades do usuário

Uma coisa sutil que ajuda drasticamente os chefes de TI a escolher a ferramenta certa é se ela pode ou não rastrear a atividade do usuário. Isso ajuda a TI a ver quais recursos estão sendo usados, quais aspectos da ferramenta estão agregando mais valor e quais não estão sendo usados. É uma ótima maneira de monitorar o que precisa de mais educação, integração ou incentivo, em vez do que pode ser totalmente descartado.

Pense nessas questões ao escolher uma ferramenta para sua equipe ou organização:

- É possível ver quem acessou o quê, quando e quais ações foram realizadas?

- Você é alertado sobre acesso não autorizado ou exportação de dados?

Se a plataforma oferecer registros exportáveis para auditorias de segurança, melhor ainda!

5. Direitos de exportação, exclusão e download

Ninguém quer uma ferramenta sem opção de exportação ou download. Se as gravações ficarem presas dentro da plataforma, elas não serão realmente úteis. Certifique-se sempre de verificar os direitos de exportação, exclusão e download antes de assinar um plano restritivo para toda a sua organização.

- Você pode baixar transcrições e gravações em formatos estruturados (por exemplo, JSON, CSV, MP4)?

- Você pode excluir totalmente os dados da reunião, não apenas "ocultá-los" da interface do usuário?

Isso se torna crítico no caso de direito de ser esquecido (GDPR), saídas de funcionários ou retiradas legais.

A plataforma certa deve tornar a conformidade mais fácil, não mais difícil. E deve funcionar com sua pilha de segurança, e não ao redor dela. Esta lista de verificação é sua linha de frente de defesa contra qualquer ferramenta potencialmente prejudicial.

Treinamento de funcionários e diretrizes de uso

Mesmo a ferramenta mais segura do mundo não pode protegê-lo de um usuário mal treinado.

Sua equipe pode saber como gravar reuniões, mas será que eles sabem quando devem fazê-lo, como divulgá-las e o que acontece com os dados depois?

Como chefe de TI, sua função não é apenas aprovar as ferramentas, mas também definir os padrões para que elas sejam usadas com responsabilidade. Essencialmente, você é responsável por garantir que todos na sua organização saibam como usar essas ferramentas sem colocar em risco os dados e a privacidade. Isso é especialmente importante quando se está lidando com dados confidenciais de clientes.

Definir as regras básicas

Incluir orientações sobre:

- Quando é apropriado gravar (por exemplo, reuniões internas versus chamadas de clientes)

- Quais plataformas são aprovadas

- Quem é o proprietário da gravação - o usuário? A empresa? O jurídico?

- Como as as gravações e os resumos podem (ou não) ser compartilhados

Uma das maneiras mais rápidas e fáceis de fazer isso é publicar uma breve "Folha de dicas sobre políticas de registro" e incluí-la na integração de novos contratados e gerentes.

Ensine o consentimento como uma prática recomendada

Mesmo em regiões com consentimento de um único partido, desenvolva a força da transparência ativa:

- Sempre notifique os participantes de que a gravação está ativada

- Use ferramentas que exibam indicadores visuais claros (por exemplo, banners, alertas, avisos verbais)

- Reforçar o respeito por conversas não registradas ou momentos delicados

Os funcionários que usam ferramentas gratuitas que não mostram avisos de consentimento visual ou sonoro são um grande sinal de alerta que precisa ser tratado com antecedência. Isso é ainda mais verdadeiro em chamadas de clientes em que você corre o risco de vazar informações confidenciais sobre pessoas ou empresas que não são suas.

Assuntos de treinamento

O usuário final é geralmente considerado o elo mais fraco da cadeia de segurança, com mais de 90% dos incidentes de segurança envolvendo erro humano. Além disso, 30% das violações envolvem agentes internos, sejam eles mal-intencionados ou simplesmente inconscientes.

Em outras palavras: sua ferramenta não é o problema. Seu funcionário menos treinado é que é.

Para corrigir isso, os funcionários precisam de treinamento, integração e práticas recomendadas a serem seguidas. O bom dos gravadores de reuniões com IA é que fica fácil compartilhar como usá-los. Você pode usar a própria ferramenta para treinar outras pessoas.

Tornar o uso responsável o padrão

Sempre que possível, automatize as práticas recomendadas. Você pode usar ferramentas que solicitem consentimento e ofereçam padrões de exclusão automática para limitar o acúmulo de dados. Da mesma forma, ao fornecer modelos de isenção de responsabilidade que os funcionários podem copiar e colar, você pode evitar o surgimento de muitos desses problemas.

No entanto, uma boa ferramenta já pedirá permissão aos outros participantes da reunião por conta própria. Você não precisará mexer um dedo.

Um exemplo simples pode ser: "Esta reunião está sendo gravada para apoiar a tomada de notas e a documentação interna. Por favor, avise-nos se preferir não ser gravado".

Quanto mais sem atrito você tornar o bom comportamento, maior será a probabilidade de as pessoas o seguirem.

É por isso que tl;dv envia e-mails antes das reuniões para obter permissão. Algumas ferramentas que se juntam no meio do caminho oferecem um pop-up para anunciar que estão gravando, mas não oferecem muito em termos de rejeição. Se você não gostar, basta sair da chamada ou pedir ao administrador para interromper.

O cenário jurídico

A gravação de uma reunião não é apenas uma ação técnica, mas também legal. E, dependendo da localização de seus participantes, isso pode colocar sua empresa em sérios apuros se for feito de forma incorreta.

É nesse ponto que muitas equipes, especialmente as distribuídas globalmente, são pegas de surpresa.

Leis de consentimento: Uma parte vs. duas partes

- Nos EUA, 38 estados seguem leis de consentimento unilateral, o que significa que apenas uma pessoa na chamada precisa saber que ela está sendo gravada.

- Mas 11 estados (incluindo Califórnia, Flórida e Pensilvânia) exigem consentimento de duas partes (ou de todas as partes).

- Na UE, de acordo com o GDPR, o consentimento explícito é normalmente exigido para gravações, especialmente se informações pessoais ou de identificação forem capturadas.

- A APPI (Japão) e a PIPEDA (Canadá) impõem padrões igualmente rígidos de privacidade e divulgação.

Se a sua ferramenta começar a gravar automaticamente, sem solicitar ou capturar o consentimento, você poderá estar violando a lei sem saber.

As transcrições podem ser descobertas legalmente?

Sim. Em muitas jurisdições, gravações, transcrições e resumos gerados por IA podem ser considerados passíveis de descoberta em processos judiciais ou investigações internas.

Isso significa que:

- Qualquer imprecisão nos resumos de IA pode ser problemática

- Os dados devem ser armazenados de forma segura e recuperáveis quando necessário

- Você pode ser solicitado a excluir ou produzir transcrições específicas por obrigação legal

Embora não seja exatamente a mesma coisa, Sam Altman, fundador da OpenAI, acabou de admitir algo semelhante: tudo o que você disser ao ChatGPT pode e será usado contra você no tribunal.

Resumos de IA ≠ Registros legais

Embora muitas ferramentas agora façam um resumo automático das reuniões, os resumos são interpretações, não fatos. Se suas equipes confiarem neles como únicos "registros" da conversa, isso poderá gerar disputas, especialmente em assuntos jurídicos ou sensíveis ao RH.

Certifique-se de que seus funcionários saibam disso:

- Os resumos de IA são úteis, mas não definitivos

- Para reuniões críticas em termos de conformidade, o que importa é a gravação e a transcrição originais

O que a TI deve fazer

- Assegurar que todas as ferramentas ofereçam suporte a mecanismos de consentimento com reconhecimento regional

- Armazenar um registro de auditoria de consentimento com registros de data e hora para cada reunião

- Instrua as equipes sobre a possibilidade de descoberta legal de transcrições e gravações

- Padrão para mais transparência, não menos

Lembre-se: a conformidade não se trata apenas de marcar caixas, mas de proteger a reputação da sua empresa, a confiança dos funcionários e a base legal.

Considerações sobre desempenho, armazenamento e custo

Os assistentes de reunião de IA podem parecer ferramentas do tipo "configure e esqueça", mas, por baixo do capô, eles podem acumular silenciosamente grandes cargas de dados, custos de armazenamento e responsabilidades de desempenho.

Como chefe de TI, você não é responsável apenas por aprovar a ferramenta, mas também pelo que acontece quando ela é ampliada.

Quem é o proprietário dos dados? Você ou o fornecedor?

Isso nem sempre é claro. Alguns fornecedores mantêm os direitos de armazenar ou processar os dados de sua reunião indefinidamente, especialmente em contratos de nível gratuito. Sempre pergunte:

- Os dados de suas reuniões são portáteis?

- Ele pode ser exportado em formatos utilizáveis (por exemplo, MP4, TXT, JSON)?

- Você pode revogar o acesso ou solicitar a exclusão em todos os sistemas?

Certifique-se de procurar fornecedores que ofereçam acordos de processamento de dados (DPAs) e definam claramente os limites de propriedade dos dados.

Com um pouco de pesquisa, geralmente é possível encontrar o que você está procurando on-line. Caso contrário, a maioria das empresas lhe dirá durante uma chamada de vendas. Se elas não souberem ou optarem por não responder, isso é um sinal de que você deve procurar em outro lugar.

Por quanto tempo as gravações são armazenadas?

- Existem períodos de retenção padrão?

- É possível definir políticas de expiração personalizadas por equipe, região ou caso de uso?

- A plataforma permite a limpeza automatizada ou a sinalização de dados obsoletos?

O armazenamento de longo prazo de arquivos de vídeo e transcrições pode aumentar discretamente o uso da nuvem. Pior ainda, pode deixar seus dados confidenciais espalhados por anos.

Armadilhas de custos ocultos

Os planos gratuitos geralmente vêm com custos invisíveis, especialmente quando você pensa em termos de segurança e privacidade.

- Minutos de transcrição limitados

- Integrações limitadas (por exemplo, sincronização de CRM somente para níveis pagos)

- Excedentes por usuário ou por gravação

Se estiver ampliando o uso entre departamentos, certifique-se de que a ferramenta escolhida seja adequada:

- Oferece níveis de preços empresariais com flexibilidade de volume

- Não introduz taxas repentinas por assento para recursos downstream, como acesso de administrador, SSO ou retenção

Tenha sempre em mente que o custo médio de uma violação de dados atingiu US$ 4,45 milhões em 2023, um aumento de 15% em apenas três anos. A negligência no armazenamento seguro ou na exclusão adequada não é uma economia de custos, é uma responsabilidade. Com essa estatística em mente, talvez você pense duas vezes antes de considerar uma ferramenta mais barata apenas por causa do preço.

Desempenho sob pressão

O número de funcionários não é tudo o que importa quando se trata de escalabilidade. Seu assistente de IA precisa ter um desempenho consistente, mesmo quando mais de 20 representantes estiverem gravando chamadas ao mesmo tempo. Considere:

- A ferramenta lida com gravações simultâneas em grandes equipes?

- A transcrição é em tempo real ou atrasada sob carga?

- As integrações ficam mais lentas quando vinculadas a plataformas pesadas, como Salesforce ou HubSpot?

A lição? Não se limite a analisar o funcionamento de uma ferramenta de reunião, mas analise seus custos, o que ela armazena e como ela é dimensionada. Porque em nível empresarial, as pequenas ineficiências se multiplicam rapidamente.

Referência rápida:🚩Red Flags🚩para ficar de olho

Antes de aprovar (ou herdar) qualquer assistente de reunião com IA, aqui está uma lista de verificação rápida de sinais de alerta que devem imediatamente levantar preocupações para qualquer chefe de TI:

Sem políticas de criptografia

Se a plataforma não indicar claramente como criptografa os dados em trânsito e em repouso, presuma que ela não o faz.

Falta de fluxos de trabalho de consentimento

Não há avisos automáticos de consentimento? Não há indicadores de registro visíveis? Nenhuma trilha de auditoria? Isso é uma responsabilidade legal esperando para acontecer.

Dados armazenados fora de sua região

O uso padrão de servidores dos EUA ou internacionais sem permitir que você escolha viola a soberania dos dados e pode violar o GDPR ou o APPI.

Nenhum painel de administração ou visibilidade do usuário

Se você não puder ver como a ferramenta está sendo usada em toda a organização ou controlar o acesso por equipe, função ou região, você estará voando às cegas.

Nenhuma configuração de exclusão ou retenção de dados

Se as transcrições e gravações forem armazenadas "para sempre" por padrão, você estará acumulando uma dívida de conformidade de longo prazo.

Resumos de IA usados como registros finais

Os resumos são úteis, mas não deixam de ser interpretações. Confiar nelas sem respaldá-las com transcrições brutas pode levar a declarações errôneas, especialmente em disputas ou investigações.

Sem possibilidade de exportação ou portabilidade

Você pode extrair dados em formatos utilizáveis se decidir trocar de plataforma? Caso contrário, você estará preso - ou pior, à mercê do fornecedor.

Planos gratuitos sem uma política de dados clara

Se a inscrição for gratuita e rápida, é provável que seus funcionários já a tenham feito. Isso significa que seus dados já podem estar em algum lugar fora de seu perímetro de segurança. Esse problema só pode ser resolvido com educação e, talvez, com uma auditoria técnica anônima.

Use essa lista como seu teste de detecção interno. Se alguma ferramenta acionar um ou dois (ou mais) desses sinais de alerta, considere-a insegura.

O que todo chefe de TI deve fazer em seguida

Os assistentes de reunião com IA não vão a lugar algum. E isso não deveria ser um pesadelo, nem mesmo para os líderes de TI. De fato, é uma coisa boa.

Elas podem agilizar os fluxos de trabalho, melhorar o envolvimento do cliente e eliminar o trabalho árduo de fazer anotações manuais. Mas elas também introduzem uma nova classe de risco: ferramentas invisíveis que capturam conversas confidenciais, armazenam-nas sabe-se lá onde e operam bem fora de suas estruturas de governança.

A solução não é bloqueá-los. É ser o dono da implementação.

Aqui estão cinco etapas simples que você pode seguir com base neste artigo:

Crie uma lista aprovada de ferramentas de registro

Plataformas Vet para segurança, manipulação de consentimento, local de armazenamento e certificações de conformidade (GDPR, SOC 2, HIPAA etc.).Estabeleça diretrizes de uso para toda a empresa

Defina quando a gravação é apropriada, o que deve ser divulgado e como as gravações/transcrições devem ser compartilhadas ou armazenadas.Padronize os fluxos de trabalho de consentimento

Torne os avisos de consentimento e as trilhas de auditoria inegociáveis, mesmo em jurisdições de consentimento de uma parte.Defina políticas de dados claras

Automatize os cronogramas de exclusão. Segmentar o acesso por função. Acompanhe tudo com registros de auditoria.Treine suas equipes e torne fácil fazer a coisa certa

Equipe os funcionários com modelos, avisos de isenção de responsabilidade e dicas visuais. Escolha ferramentas que facilitem a conformidade.

O aumento das ferramentas de reunião de IA é uma oportunidade para a TI liderar. A adoção de tecnologia é uma coisa, mas a administração de dados é ainda mais importante e está se tornando cada vez mais vital com o passar dos anos.

A política de gravação correta protege o seu pessoal, os seus dados e a sua reputação.

Portanto, antes de a sua equipe gravar, certifique-se de que a TI faça uma pausa e defina as regras.

Perguntas frequentes para líderes de TI: Principais perguntas antes de aprovar gravações de reuniões

É legal que minha equipe grave reuniões sem consentimento?

Depende de onde seus participantes estão localizados.

Nos EUA, 11 estados exigem o consentimento de duas partes (todas as partes).

Na UE, o GDPR geralmente exige consentimento explícito e informado.

No Japão, a APPI aplica leis rigorosas de manuseio de dados.

Prática recomendada: Sempre use ferramentas com solicitações de consentimento incorporadas e registros de auditoria.

Mesmo que não seja uma exigência legal estrita em sua jurisdição, ainda é uma boa ideia pedir permissão antes de gravar alguém (em qualquer circunstância).

Quais são os maiores riscos de segurança com assistentes de reunião com IA?

Os principais riscos são:

Shadow IT (ferramentas não autorizadas que ignoram a governança de TI)

Gravações armazenadas em regiões fora de conformidade

Criptografia deficiente ou ausente

Sem visibilidade do administrador ou controles de dados

Isso pode levar a violações de dados, multas por não conformidade e exposição legal.

Os resumos gerados por IA podem ser usados como registros legais?

Não de forma confiável. Os resumos de IA são interpretações, não transcrições. Eles podem representar erroneamente ou omitir detalhes críticos e não devem ser usados como a única fonte de verdade em questões jurídicas ou de RH.

O que devo procurar ao avaliar uma ferramenta de assistente de reunião?

Comece com esses itens essenciais:

Criptografia de dados (em trânsito + em repouso)

Fluxos de trabalho de consentimento com reconhecimento de região

Painel de controle do administrador com visibilidade do uso

Controles de acesso baseados em funções

Recursos de retenção, exclusão e exportação de dados

Conformidade com SOC 2 / GDPR / HIPAA / APPI

Como posso reduzir o risco de os funcionários usarem ferramentas não aprovadas?

Educar, não punir.

Criar uma lista de ferramentas aprovadas

Use SSO/CASB para monitorar o uso do aplicativo

Compartilhe políticas claras e guias de integração

Explicar os riscos em termos simples e reais

As gravações de reuniões são consideradas "dados confidenciais"?

Absolutamente - eles geralmente contêm:

Informações de identificação pessoal (PII)

Propriedade intelectual (PI)

Discussões estratégicas internas

Eles se enquadram na maioria das normas de privacidade e devem ser tratados como qualquer outra fonte de dados confidenciais.

Quem é o proprietário dos dados da reunião - o funcionário, a ferramenta ou a empresa?

O ideal é que sua empresa o faça, mas somente se:

Você assinou um DPA (Contrato de Processamento de Dados) adequado

A ferramenta permite a exportação e a exclusão de dados

Você definiu explicitamente a propriedade em sua política interna

Por quanto tempo as gravações devem ser armazenadas?

Apenas o tempo necessário.

A prática recomendada é definir políticas de retenção padrão (por exemplo, exclusão automática após 30/60/90 dias) e personalizar com base na equipe (por exemplo, Vendas vs. Jurídico). Armazenamento de longo prazo = risco de longo prazo.